Labor Kommunikationsnetze

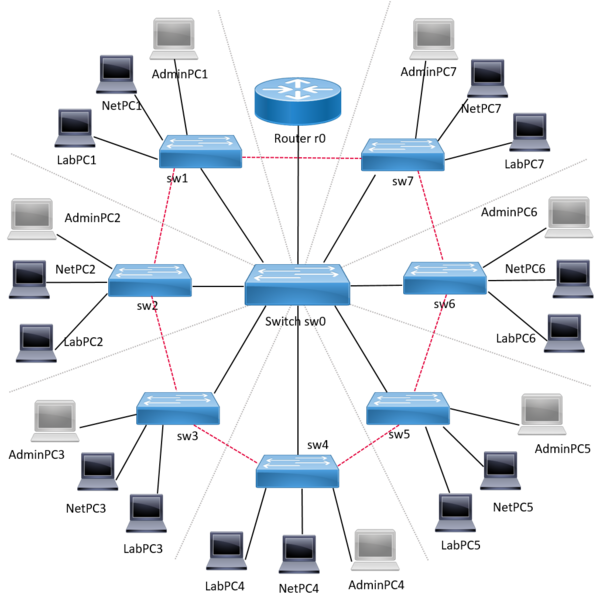

Die folgende Abbildung zeigt eine Beispielkonfiguration im Netzwerklabor.

Ausführliche Beschreibung anzeigen

Das Diagramm visualisiert die sternförmige Netzwerktopologie für den Versuch „Switch“. Es ist visuell in ein Zentrum und sieben umgebende Segmente unterteilt:

- Zentrum:

- Die Mitte bildet der Switch sw0 (zentraler Knotenpunkt) und der darüberliegende Router r0.

- Der Switch sw0 verbindet die einzelnen Arbeitsplätze miteinander.

- Der Router r0 verwaltet das Netzwerk und stellt die Verbindung in das Hochschul-Netz/Internet bereit.

- Peripherie (Sieben Arbeitsplätze):

- Um das Zentrum herum sind sieben Arbeitsplätze angeordnet (beschriftet mit den Switches sw1 bis sw7).

- Laut Versuchsbeschreibung besitzt jeder Platz einen PC (Administrator), zwei Laptops (Clients), einen Switch, einen Router sowie einen WLAN-Access Point.

- Im Diagramm dargestellt sind pro Platz jeweils der Switch, der AdminPC sowie zwei Laptops (NetPC und LabPC). Die lokalen Router und Access Points sind ausgeblendet.

- Verbindungen (Legende):

- Schwarze Linien: Diese verlaufen sternförmig vom Zentrum zu den äußeren Switches und zu den Endgeräten. Sie stellen die bereits vorhandene, feste Verkabelung dar.

- Rote gestrichelte Linien: Diese verbinden die äußeren Switches (sw1–sw7) ringförmig untereinander. Sie markieren Patchkabel, die im Verlauf des Versuchs von den Studierenden gesteckt werden.

Kontext: Die zwei zentralen Lernziele dieses Aufbaus sind VLANs und das Spanning-Tree-Protokoll (weshalb durch die roten Linien bewusste Schleifen gebaut werden).

Alle Netzwerkgeräte und deren Verbindungen müssen von den Studierenden selbst je nach Versuch konfiguriert werden. Lediglich der Kernkomponenten (Switch 0 und Router 0) sind administrativ durch die Tutoren vorkonfiguriert. Hauptwerkzeuge der Studierenden sind Kommandozeilentools sowie Wireshark.

Liste der Experimente sowie deren Inhalt:

- Schichtenmodell

Einführung in das OSI Schichtenmodell - Zuverlässige Datenübertragung

Maßnahmen zur Fehlerkorrektur in Netzwerkprotokollen, Implementation eines eigenen Protokolls - Sicherungsschicht

Funktionales Prinzip eines Switches verstehen, Switchkonfiguration, Konfiguration von VLANs, Trunking, Funktionsweise des Spanning Tree Protokolls (STP) - Vermittlungsschicht

Untersuchung der Interaktion zw. Data Link und Network Layer, Konfiguration von Routern, Verständnis der Werkzeuge ping, arp und traceroute zur Untersuchung der Netzwerkschichten - Transportschicht

Funktionsweise und Nutzung der Transportschicht, Untersuchung von Stau- und Flusskontrolle von TCP, Programmierung von TCP Clients und Server z.B. unter Nutzung von Java Socket API - Anwendungsschicht

Funktionalität von Anwendungsschichtprotokollen, z.B. Untersuchung SMTP, POP3 und IMAP inkl. stückweiser Eigenimplementierungen

Darüber hinaus haben interessierte Studierende die Möglichkeit erweiterte Aufgaben und Anwendungen zu untersuchen und zu entwickeln, wie WLAN AP Konfiguration, die Erstellung eigener VMs auf einem dem jeweiligen AP zugeordneten Proxmox Server.

Im Masterstudium lernen die Studenten das Arbeiten mit Hardware (Pentest-Tools) für die Datensicherheit. Hierbei geht es um sichere Kommunikation und die dazu notwendigen Tests.